بلاکچین بهعنوان یک فناوری انقلابی، با وعده تمرکززدایی، شفافیت و امنیت بینظیر پا به عرصه گذاشت. این دفتر کل توزیعشده (Distributed Ledger) به گونهای طراحی شده است که در برابر دستکاری و تقلب مقاوم باشد. با این حال، هیچ سیستمی صددرصد ایمن نیست و بلاکچین نیز از این قاعده مستثنی نیست. یکی از جدیترین و مشهورترین تهدیدات علیه یکپارچگی شبکههای بلاکچین، حمله ۵۱٪ (51% Attack) یا حمله اکثریت (Majority Attack) است. این حمله، که در تئوری قادر به فلج کردن یک شبکه است، در عمل نیز بارها برای شبکههای کوچکتر رخ داده و میلیونها دلار خسارت به بار آورده است.

در این مقاله جامع، قصد داریم به عمق مفهوم حمله ۵۱ درصدی نفوذ کنیم. بررسی خواهیم کرد که این حمله دقیقا چیست، چگونه اجرا میشود، چه پیامدهایی برای یک شبکه به همراه دارد و مهمتر از همه، کدام شبکهها بیشتر در معرض این خطر قرار دارند. همچنین به این سوال کلیدی پاسخ خواهیم داد که آیا غولهای دنیای رمزارزها، یعنی بیت کوین و اتریum، نیز در برابر این حمله آسیبپذیر هستند یا خیر.

حمله ۵۱ درصد چیست؟ درک مفهوم کنترل اکثریت

برای درک حمله ۵۱٪، ابتدا باید با مفهوم اجماع در بلاکچین آشنا شویم. بلاکچین یک پایگاه داده غیرمتمرکز است که توسط شبکهای از کامپیوترها (که به آنها نود یا گره گفته میشود) نگهداری میشود. برای اینکه تراکنش جدیدی به این پایگاه داده اضافه شود، اکثریت شرکتکنندگان در شبکه باید بر سر صحت آن به توافق برسند. این فرآیند توافق، مکانیزم اجماع نام دارد.

دو مورد از رایجترین مکانیزمهای اجماع عبارتند از:

-

اثبات کار (Proof-of-Work - PoW): در این سیستم، شرکتکنندگانی به نام ماینرها برای حل معماهای پیچیده ریاضی با یکدیگر رقابت میکنند. اولین ماینری که معما را حل کند، حق اضافه کردن بلاک بعدی تراکنشها به زنجیره را به دست میآورد و پاداش دریافت میکند. قدرت محاسباتی یک ماینر با واحدی به نام هش ریت (Hash Rate) سنجیده میشود.

-

اثبات سهام (Proof-of-Stake - PoS): در این سیستم، شرکتکنندگانی به نام اعتبارسنجها (Validators)، مقداری از ارز دیجیتال بومی شبکه را به عنوان وثیقه "سهامگذاری" یا استیک (Stake) میکنند. شانس انتخاب شدن برای ساخت بلاک بعدی و دریافت پاداش، متناسب با میزان سهام آنهاست.

حمله ۵۱٪ زمانی رخ میدهد که یک فرد یا گروهی از افراد بتوانند کنترل بیش از نیمی از قدرت تصمیمگیری شبکه را به دست آورند.

-

در یک شبکه PoW، این به معنای در اختیار داشتن بیش از ۵۰٪ از کل هش ریت شبکه است.

-

در یک شبکه PoS، این به معنای در اختیار داشتن بیش از ۵۰٪ از کل ارز دیجیتال استیک شده است.

وقتی یک مهاجم به این سطح از کنترل دست پیدا میکند، عملاً به "دیکتاتور" شبکه تبدیل میشود. او میتواند قوانین اجماع را به نفع خود تغییر دهد، تراکنشها را سانسور کند و مهمتر از همه، دست به خرج مضاعف (Double-Spending) بزند.

حمله ۵۱ درصد چگونه به صورت فنی اجرا میشود؟

برای فهم بهتر چگونگی اجرای این حمله، بیایید یک سناریوی گام به گام را در یک شبکه مبتنی بر اثبات کار (PoW) مانند بیت کوین گلد تصور کنیم.

سناریوی حمله خرج مضاعف

فرض کنید یک گروه مهاجم (که آنها را "Mallory" مینامیم) موفق شدهاند ۵۱٪ از هش ریت شبکه بیت کوین گلد (BTG) را به دست آورند. هدف آنها این است که ۱ میلیون دلار BTG را به یک صرافی واریز کرده، آن را با بیت کوین تعویض کنند و سپس BTG اولیه خود را پس بگیرند.

-

آمادهسازی برای حمله: Mallory به طور همزمان روی دو زنجیره کار میکند.

-

زنجیره عمومی (Public Chain): این همان بلاکچین اصلی است که همه کاربران و صرافیها آن را دنبال میکنند. Mallory یک تراکنش به ارزش ۱ میلیون دلار BTG به آدرس کیف پول خود در یک صرافی ارسال میکند. این تراکنش در زنجیره عمومی ثبت و توسط ماینرهای دیگر تایید میشود.

-

زنجیره خصوصی (Private Chain): همزمان، Mallory با استفاده از قدرت هش عظیم خود، شروع به استخراج یک نسخه موازی و مخفی از بلاکچین میکند. نکته کلیدی اینجاست که در این زنجیره خصوصی، Mallory تراکنش واریز ۱ میلیون دلاری به صرافی را لحاظ نمیکند. در نسخه او از تاریخچه، این پول هرگز کیف پولش را ترک نکرده است.

-

-

اجرای معامله در صرافی: Mallory منتظر میماند تا صرافی واریز او را پس از چند بلاک تایید (Confirmation) کند. به محض تایید، او به سرعت ۱ میلیون دلار BTG خود را به بیت کوین تبدیل کرده و بیت کوین را از صرافی خارج میکند.

-

پیشی گرفتن از زنجیره عمومی: از آنجایی که Mallory بیش از ۵۰٪ قدرت هش شبکه را در اختیار دارد، میتواند سریعتر از مجموع ۴۹٪ ماینرهای دیگر بلاک تولید کند. بنابراین، زنجیره خصوصی او به تدریج طولانیتر از زنجیره عمومی میشود.

-

انتشار زنجیره مخرب: هنگامی که زنجیره خصوصی Mallory حتی یک بلاک از زنجیره عمومی طولانیتر شد، او آن را به کل شبکه منتشر میکند.

-

بازآرایی زنجیره (Reorganization): نودهای صادق در شبکه بلاکچین طوری برنامهریزی شدهاند که همیشه طولانیترین زنجیره معتبر را به عنوان تاریخچه صحیح وقایع بپذیرند (قانون بلندترین زنجیره یا Longest Chain Rule). وقتی آنها زنجیره طولانیتر Mallory را دریافت میکنند، زنجیره عمومی قبلی را رها کرده و نسخه Mallory را به عنوان حقیقت جدید قبول میکنند.

نتیجه نهایی چیست؟ تراکنشی که در آن Mallory یک میلیون دلار BTG به صرافی واریز کرده بود، از تاریخچه پاک میشود، انگار که هرگز اتفاق نیفتاده است. Mallory هم بیت کوینهایی را که از صرافی گرفته در اختیار دارد و هم ۱ میلیون دلار BTG اولیه خود را پس گرفته است. این عمل، خرج مضاعف نام دارد.

خطرات و پیامدهای یک حمله ۵۱ درصدی موفق

یک حمله اکثریت موفق میتواند اعتبار و عملکرد یک شبکه بلاکچین را به شدت تضعیف کند. مهمترین خطرات آن عبارتند از:

-

خرج مضاعف (Double-Spending): همانطور که توضیح داده شد، این اصلیترین انگیزه مالی برای مهاجمان است. آنها میتوانند با ارسال کوین به صرافیها و سپس بازگرداندن تراکنش، داراییهای دیگر را به سرقت ببرند.

-

سانسور تراکنشها: مهاجم میتواند از تایید تراکنشهای خاص یا تراکنشهای مربوط به آدرسهای مشخص جلوگیری کند. این کار میتواند کاربران یا برنامههای خاصی را از شبکه بیرون کند.

-

انکار سرویس (Denial of Service - DoS): مهاجم با کنترل اکثریت هش ریت، میتواند از تایید شدن تمام بلاکهای استخراج شده توسط ماینرهای دیگر جلوگیری کند. این کار عملاً شبکه را متوقف کرده و هیچ تراکنش جدیدی تایید نخواهد شد.

-

از بین رفتن اعتماد: شاید بزرگترین آسیب، از بین رفتن اعتماد کاربران و سرمایهگذاران به امنیت شبکه باشد. یک حمله ۵۱٪ موفق نشان میدهد که شبکه به اندازه کافی غیرمتمرکز نیست و این میتواند منجر به سقوط شدید قیمت ارز دیجیتال آن شبکه و خروج کاربران شود.

کارهایی که مهاجم نمیتواند انجام دهد

مهم است بدانیم که حمله ۵۱٪ به مهاجم قدرت مطلق نمیدهد. برخی محدودیتها وجود دارد:

-

سرقت کلیدهای خصوصی دیگران: مهاجم نمیتواند ارزهای دیجیتال را از کیف پولهای دیگران سرقت کند، زیرا برای این کار به کلیدهای خصوصی آنها نیاز دارد که توسط رمزنگاری محافظت میشوند.

-

تغییر قوانین اساسی شبکه: مهاجم نمیتواند قوانین پروتکل مانند پاداش بلاک یا سقف کل عرضه کوینها را تغییر دهد. این قوانین در کُد نرمافزار نودها تعریف شدهاند و برای تغییر آنها نیاز به توافق کل جامعه است.

-

معکوس کردن تراکنشهای بسیار قدیمی: هرچه یک تراکنش در عمق بیشتری از بلاکچین قرار گرفته باشد (یعنی بلاکهای بیشتری روی آن ساخته شده باشد)، معکوس کردن آن نیازمند قدرت محاسباتی بسیار بیشتری است. بنابراین، حملات معمولاً تراکنشهای اخیر را هدف قرار میدهند.

کدام شبکهها در معرض خطر هستند؟

قانون کلی این است: هرچه هش ریت (در PoW) یا ارزش کل استیک شده (در PoS) یک شبکه کمتر باشد، آن شبکه در برابر حمله ۵۱٪ آسیبپذیرتر است.

این به این دلیل است که هزینه به دست آوردن کنترل اکثریت در این شبکهها پایینتر است. شبکههایی که در دستههای زیر قرار میگیرند، اهداف اصلی هستند:

-

آلتکوینهای جدید و کوچک: ارزهای دیجیتال جدید که هنوز جامعه بزرگی از ماینرها یا اعتبارسنجها را به خود جذب نکردهاند، هش ریت پایینی دارند و به راحتی میتوان بر آنها غلبه کرد.

-

شبکههایی که از الگوریتم استخراج مشترک با شبکههای بزرگتر استفاده میکنند: برای مثال، بسیاری از فورکهای بیت کوین (مانند بیت کوین کش یا بیت کوین گلد) از همان الگوریتم استخراج SHA-256 استفاده میکنند. یک ماینر بزرگ بیت کوین میتواند به راحتی بخشی از قدرت هش خود را به این شبکههای کوچکتر هدایت کرده و با هزینهای ناچیز، کنترل اکثریت را به دست آورد.

-

شبکههایی که هش ریت آنها در بازارهای اجاره قدرت هش (مانند NiceHash) قابل دسترس است: این پلتفرمها به هر کسی اجازه میدهند تا برای مدت کوتاهی مقادیر عظیمی از قدرت محاسباتی را اجاره کند. این امر هزینه اولیه برای اجرای یک حمله را به شدت کاهش میدهد، زیرا مهاجم نیازی به خرید سختافزار گرانقیمت ندارد.

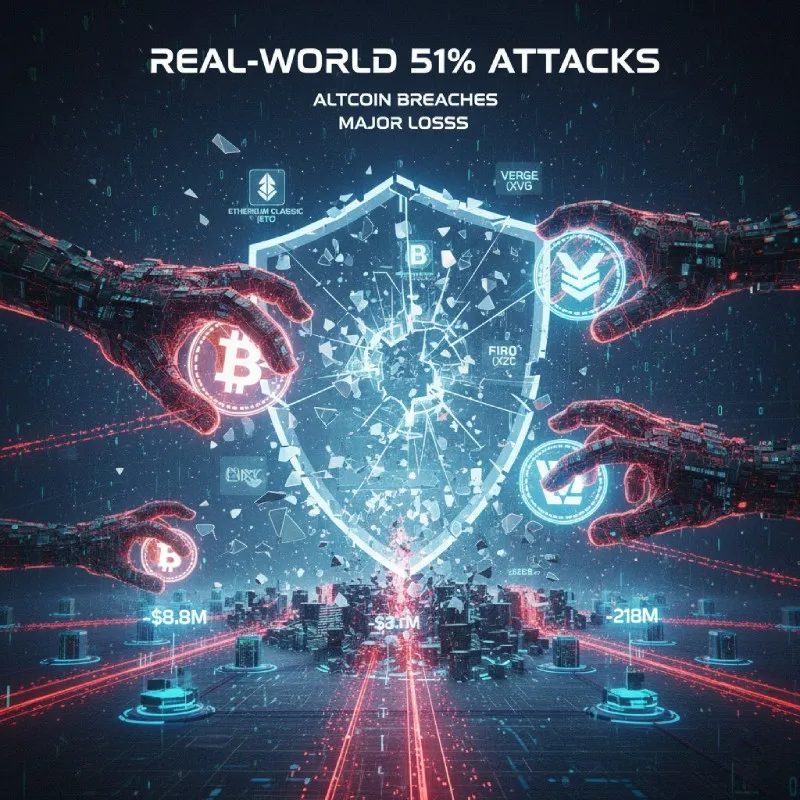

نمونههای واقعی از حملات ۵۱ درصدی

تاریخچه ارزهای دیجیتال پر از نمونههای واقعی از این حملات است که نشان میدهد این تهدید صرفاً یک مفهوم تئوریک نیست.

| نام شبکه | تاریخ حمله | خسارت تخمینی (در زمان حمله) | توضیحات |

| Ethereum Classic (ETC) | آگوست ۲۰۲۰ | حدود ۸.۸ میلیون دلار | این شبکه در یک ماه سه بار مورد حمله قرار گرفت که منجر به بازآرایی هزاران بلاک و خرج مضاعف شد. |

| Bitcoin Gold (BTG) | می ۲۰۱۸ و ژانویه ۲۰۲۰ | بیش از ۱۸ میلیون دلار (در حمله اول) | مهاجمان با کنترل اکثریت هش ریت، مقادیر زیادی BTG را در صرافیها دو بار خرج کردند. |

| Verge (XVG) | آوریل ۲۰۱۸ | حدود ۱.۷ میلیون دلار | این حمله با بهرهبرداری از یک باگ در کد شبکه که به مهاجم اجازه میداد با هش ریت بسیار کم بلاک تولید کند، انجام شد. |

| Firo (XZC) | ژانویه ۲۰۲۱ | حدود ۵۶۰,۰۰۰ دلار | یک حمله بازآرایی زنجیره (reorg attack) که منجر به خرج مضاعف در صرافی بایننس شد. |

| Litecoin Cash (LCC) | ژوئیه ۲۰۱۹ | ناموفق | یک تلاش برای حمله ۵۱٪ به این شبکه مبتنی بر اثبات سهام که به دلیل مکانیزمهای دفاعی شبکه شکست خورد. |

آیا بیت کوین و اتریوم در امان هستند؟

این سوالی است که ذهن بسیاری را به خود مشغول کرده است. پاسخ کوتاه این است: در عمل، بله. حمله ۵۱٪ به این دو شبکه غولپیکر تقریباً غیرممکن و از نظر اقتصادی کاملاً غیرمنطقی است.

چرا حمله به بیت کوین غیرممکن است؟

-

هزینه سرسامآور سختافزار: بیت کوین دارای بالاترین هش ریت در میان تمام شبکههای ارز دیجیتال است. برای به دست آوردن ۵۱٪ از این قدرت، یک مهاجم نیاز به صدها هزار دستگاه استخراج پیشرفته (ASIC) دارد. هزینه خرید و راهاندازی این حجم از تجهیزات به دهها میلیارد دلار میرسد.

-

هزینه عظیم انرژی: علاوه بر هزینه سختافزار، انرژی مورد نیاز برای راهاندازی این دستگاهها نیز بسیار زیاد است و به تنهایی میلیاردها دلار هزینه خواهد داشت.

-

عدم توجیه اقتصادی: فرض کنید یک مهاجم موفق به انجام این کار شود. به محض انتشار خبر حمله، اعتماد به شبکه بیت کوین از بین رفته و قیمت آن به شدت سقوط خواهد کرد. بنابراین، مهاجم میلیاردها دلار هزینه کرده تا به ارزی که خودش ارزش آن را نابود کرده، حمله کند. سودآورتر است که از همان قدرت هش برای استخراج صادقانه و کسب پاداش بلاک استفاده شود.

-

تمرکززدایی استخرهای استخراج: هرچند چند استخر استخراج بزرگ بخش قابل توجهی از هش ریت بیت کوین را کنترل میکنند، اما این استخرها از هزاران ماینر مستقل تشکیل شدهاند. اگر یک استخر بخواهد به شبکه حمله کند، ماینرها به سادگی قدرت هش خود را به استخرهای دیگر منتقل خواهند کرد.

چرا حمله به اتریوم (پس از ارتقا به PoS) دشوار است؟

اتریوم با مهاجرت به مکانیزم اثبات سهام (PoS)، مدل امنیتی خود را تغییر داده است. برای اجرای حمله ۵۱٪ به اتریوم، مهاجم باید ۵۱٪ از کل اتر (ETH) استیک شده در شبکه را در اختیار داشته باشد.

-

هزینه مالی نجومی: با توجه به میلیاردها دلار ETH که در حال حاضر استیک شده است، خرید این مقدار اتر به دهها میلیارد دلار سرمایه نیاز دارد. تلاش برای خرید این حجم عظیم از ETH در بازار آزاد، قیمت آن را به شدت افزایش داده و هزینه حمله را باز هم بیشتر میکند.

-

مکانیزم جریمه یا اسلشینگ (Slashing): این مهمترین ویژگی دفاعی اتریوم است. اگر شبکه تشخیص دهد که یک اعتبارسنج رفتار مخربی (مانند تلاش برای تایید بلاکهای متناقض) انجام میدهد، به طور خودکار بخشی یا تمام ETH استیک شده آن اعتبارسنج را به عنوان جریمه مصادره کرده و از بین میبرد (میسوزاند). بنابراین، یک مهاجم ۵۱٪ نه تنها موفق به کسب سود نخواهد شد، بلکه در نهایت کل سرمایه چند ده میلیارد دلاری خود را از دست خواهد داد.

راههای جلوگیری و مقابله با حمله ۵۱ درصد

توسعهدهندگان و جوامع بلاکچینی برای کاهش ریسک این حملات راهکارهای مختلفی را به کار میگیرند:

-

افزایش هش ریت و مشارکت: تشویق ماینرها و اعتبارسنجهای بیشتر برای پیوستن به شبکه، هزینه حمله را به طور طبیعی افزایش میدهد.

-

تغییر الگوریتم اجماع: برخی شبکههای کوچکتر الگوریتم استخراج خود را به الگوریتمی تغییر میدهند که در برابر دستگاههای ASIC مقاوم باشد. این کار استخراج را برای دارندگان کارتهای گرافیک (GPU) امکانپذیر کرده و به تمرکززدایی بیشتر کمک میکند.

-

مکانیزمهای اجماع ترکیبی: استفاده از مدلهای هیبریدی که PoW و PoS را ترکیب میکنند، میتواند امنیت را افزایش دهد.

-

نظارت مستمر بر شبکه: تیمهای توسعه و صرافیها باید به طور مداوم توزیع هش ریت شبکه را زیر نظر داشته باشند تا هرگونه تمرکز مشکوک قدرت را به سرعت شناسایی کنند.

-

افزایش زمان تایید تراکنش در صرافیها: صرافیها میتوانند برای واریزیهای از شبکههای کوچکتر و آسیبپذیرتر، تعداد تاییدهای (Confirmations) بیشتری را درخواست کنند. این کار باعث میشود که بازگرداندن تراکنش برای مهاجم بسیار دشوارتر و پرهزینهتر شود

کلام پایانی

حمله ۵۱ درصد یک یادآوری مهم است که امنیت در دنیای بلاکچین یک مفهوم مطلق نیست، بلکه یک موازنه اقتصادی و فنی است. این حمله، نقص ذاتی دموکراسی دیجیتال است: اگر اکثریت تصمیم به تقلب بگیرند، سیستم در معرض خطر قرار میگیرد.

با این حال، نبوغ ساتوشی ناکاموتو در طراحی بیت کوین این بود که سیستمی را خلق کرد که در آن رفتار صادقانه از نظر اقتصادی سودآورتر از رفتار متقلبانه است. برای شبکههای بزرگی مانند بیت کوین و اتریوم، هزینه اجرای یک حمله ۵۱٪ به قدری سرسامآور و پیامدهای آن به قدری ویرانگر است که این تهدید بیشتر در حوزه تئوری باقی میماند.

اما برای شبکههای کوچکتر، این یک خطر کاملاً واقعی است. سرمایهگذاران و کاربران این شبکهها باید همواره از میزان تمرکز قدرت در شبکه آگاه باشند و بدانند که امنیت یک دارایی دیجیتال ارتباط مستقیمی با قدرت و میزان توزیعشدگی جامعهای دارد که از آن محافظت میکند. در نهایت، حمله ۵۱٪ بر مهمترین اصل بلاکچین تاکید میکند: تمرکززدایی، فقط یک شعار نیست، بلکه سنگ بنای امنیت است.

سوالات متداول (FAQ)

آیا در حمله ۵۱٪ امکان سرقت کلیدهای خصوصی من وجود دارد؟

خیر. حمله ۵۱٪ به مهاجم اجازه کنترل بر فرآیند اجماع و تاریخچه تراکنشها را میدهد، اما به هیچ وجه به او اجازه دسترسی به اطلاعات رمزنگاری شده کیف پول شما (یعنی کلیدهای خصوصی) را نمیدهد. تا زمانی که کلیدهای خصوصی خود را ایمن نگه دارید، داراییهای شما از سرقت مستقیم در امان هستند.

تفاوت حمله ۵۱٪ با حمله سیبیل (Sybil Attack) چیست؟

حمله سیبیل زمانی رخ میدهد که یک مهاجم با ایجاد تعداد زیادی هویت جعلی (نودهای تقلبی) سعی در به دست آوردن نفوذ نامتناسب در یک شبکه همتا به همتا دارد. در مقابل، حمله ۵۱٪ بر به دست آوردن اکثریت قدرت واقعی (هش ریت یا سهام) متمرکز است، نه صرفاً تعداد هویتها. مکانیزمهایی مانند اثبات کار و اثبات سهام دقیقاً برای مقابله با حملات سیبیل طراحی شدهاند، زیرا مشارکت در آنها نیازمند منابع واقعی و پرهزینه است.

آیا مهاجم در حمله ۵۱٪ میتواند از هیچ، کوین جدید خلق کند?

خیر. مهاجم نمیتواند قوانین بنیادی پروتکل را تغییر دهد. او نمیتواند سقف عرضه کل کوینها را افزایش دهد یا کوینهایی که وجود خارجی ندارند را به حساب خود واریز کند. تنها راهی که مهاجم میتواند کوین به دست آورد، از طریق پاداش استخراج بلاکهایی است که به صورت انحصاری استخراج میکند، یا از طریق خرج مضاعف کوینهایی که از قبل در اختیار داشته است.

به عنوان یک کاربر، چگونه میتوانم از داراییهایم در برابر ریسک حمله ۵۱٪ محافظت کنم؟

بهترین راه برای کاربران عادی، تنوعبخشی به سبد داراییهایشان و تمرکز بر روی شبکههای بزرگ، معتبر و با امنیت اثباتشده مانند بیت کوین و اتریوم است. اگر در آلتکوینهای کوچکتر سرمایهگذاری میکنید، باید ریسک بالاتر آنها، از جمله آسیبپذیری در برابر حمله ۵۱٪ را بپذیرید. همچنین، از نگهداری مقادیر زیادی از این نوع ارزها در صرافیها خودداری کنید، زیرا صرافیها هدف اصلی حملات خرج مضاعف هستند.